PENGERTIAN DOS

DOS adalah (merupakan) sistem operasi yang

menggunakan interface command-line yang digunakan para pengguna komputer

pada dekade tahun 1980-an. Untuk fasilitas booting komputer dan

menjalankan beberapa aplikasi software, misalnya WS dan Lotus. Masih

banyak

fungsi DOS yang digunakan pada zaman sekarang,

terutama dalam menyelesaikan beberapa troubleshooting pada hardware

komputer. Walaupun bisa juga dilakukan pada sistem operasi berbasis GUI.

Berikut ini

fungsi-fungsi DOS.

• Mengorganisasikan atau mengendalikan kegiatan komputer

• Mengatur memori

• Mengatur proses input dan output data

• Management file

• Management directory

Keluarga DOS terbagi menjadi bebrapa kelas, yakni :

MS-DOS (

Microsoft Disk Operating System),

termasuk di antaranya adalah Tandy DOS, Compaq DOS, Q-DOS (Quick and

Dirty Operating System) dan beberapa klon dari sistem operasi

MS-DOS yang dijual kepada para pembuat sistem komputer IBM PC/Compatible.

IBM PC-DOS (International Business Machine Personal

Computer Disk Operating System), yang meskipun masih buatan Microsoft,

diubah sedikit-sedikit untuk dapat digunakan oleh komputer IBM PC.

DR-DOS (Digital Research Disk Operating System), yang dibuat oleh pembuat sistem operasi CP/M, Gary Kildall.

Novell Personal Netware, merupakan versi DR-DOS yang dijual

kepada Novell karena perusahaan yang menaungi CP/M mengalami

kebangkrutan (Novell mengakuisisi Digital Research Incorporated).

Caldera DOS, merupakan versi Novell Personal Netware yang dijual kepada Caldera Corporation.

FreeDOS, merupakan versi

DOS yang dibangun dari sisa-sisa pengembangan

Caldera DOS, yang dikembangkan oleh komunitas open source.

MS-DOS (

Microsoft Disk Operating System)

adalah sebuah sistem operasi yang sangat banyak digunakan oleh computer

IBM-PC atau yang kompatibel dengannya. Microsoft membuat

MS-DOS sebagai sebuah sistem operasi mainstream, sebelum pada akhirnya menghentikan dukungan

MS-DOS

secara perlahan ketika mereka membuat sebuah sistem operasi berbasis

antarmuka grafis (dikenal juga dengan sebutan GUI) untuk pasar

mainstream, yang di sebut sebagai Microsoft Windows.

MS-DOS dirilis pertama kali pada tahun 1981, dan seiring dengan waktu, Microsoft pun meluncurkan versi yang lebih baru dari

MS-DOS. Tidak kurang hingga delapan kali Microsoft meluncurkan versi-versi baru

MS-DOS dari tahun 1981 hingga Microsoft menghentikan dukungan

MS-DOS pada tahun 2000.

MS-DOS

merupakan salah satu kunci keberhasilan Microsoft dalam memproduksi

perangkat lunak, dari sebuah perusahaan kecil pembuat bahasa pemrograman

saat didirikan hingga menjadi sebuah perusahaan perangkat lunak yangs

seolah menguasi dunia.

MS-DOS sebenarnya dibuat oleh sebuah perusahaan pembuat

computer, yang bernama Seattle Computer Products (SCP) yang di kepalai

oleh Tim Patterson—yang belakangan di rekrut oleh Microsoft untuk

mengembangkan

DOS—pada tahun 1980 sebagai sebuah

perangkat lunak sistem operasi dengan nama Q-DOS (singkatan dari Quick

and Dirty Operating System), yang selanjutnya diubah namanya menjadi

86-DOS, karena Q-DOS didesain agar dapat berjalan pada komputer dengan

prosesor Intel 8086. Microsoft pun membeli lisensinya dengan harga

50.000 dolar Amerika dari SCP, lalu mengubah namanya menjadi

MS-DOS. Selanjutnya, saat IBM hendak meluncurkan komputer pribadi yang disebut dengan IBM PC, Microsoft pun menjual lisensi

MS-DOS kepada IBM.

PENGERTIAN SOCIAL ENGINERING

Kelengahan user merupakan senjata ampuh yang biasa digunakan

cracker untuk melakukan penyerangan. Bagaimanakah tahap-tahap

yang umumnya digunakan para cracker dengan mengandalkan kelengahan user

ini?

Social engineering adalah faktor manusia (human factor)

yang menyebabkan kebobolan pada sistem dan network dari suatu

perusahaan. Perusahaan yang sudah memiliki proses autentikasi, firewall,

virtual private network, atau bahkan software network monitoring yang

paling canggih sekalipun masih rentan terhadap serangan yang menggunakan

metode ini. Seorang karyawan mungkin saja memberikan informasi rahasia

perusahaan tanpa menyadarinya. Entah mungkin melalui e-mail, telepon,

atau dengan orang yang belum dikenal sekalipun. Hal ini umumnya terjadi

karena manusia mempunyai sifat sosial yang tinggi dan cenderung suka

berinteraksi dengan orang lain. Di samping itu juga orang seringkali

salah menafsirkan seseorang dengan hanya mengira-ngira berdasarkan

ciri-ciri fisik saja.Misalkan saja, kita akan spontan membantu

membukakan pintu apabila ada orang yang datang mengangkut beberapa boks

berukuran besar, karena mengira orang tersebut adalah seorang kurir yang

sedang mengantarkan barang.

Seringkali orang secara tidak sadar membocorkan informasi penting

yang dapat digunakan oleh cracker untuk melakukan pembobolan terhadap

suatu sistem komputer. Seorang cracker yang sudah terlatih dan menguasai

teknik social engineering dapat mengumpulkan data yang cukup lengkap

dari korbannya hanya melalui percakapan, tanpa disadari korbannya bahwa

dia sedang diinterogasi. Beberapa perusahaan yang sudah memiliki website

sekalipun terkadang tanpa ragu-ragu mempublikasikan data pribadi

karyawan atau bahkan pemilik perusahaan tersebut, seperti data jabatan,

nomor telepon, alamat email, atau bahkan alamat tempat tinggalnya.

Seorang cracker yang sedang mengincar untuk membobol suatu perusahaan

bahkan dapat memanfaatkan informasi yang secara tidak sadar dibocorkan

sendiri oleh perusahaan yang bersangkutan pada saat memasang iklan

lowongan kerja di media massa, dengan mempublikasikan sistem yang harus

dikuasai oleh pelamar kerja yang bersangkutan (contohnya UNIX,WINDOWS

2000, ORACLE, SQL, dll). Perpaduan Seni dan Keahlian Social engineering

adalah paduan antara seni dan keahlian (art & science) untuk

mempengaruhi seseorang agar menuruti segala permintaan cracker. Social

engineering bukan merupakan salah satu bentuk hipnotis atau kontrol

pikiran, di mana korbannya diminta untuk melakukan halhal di luar

kebiasaan normal. Dua terminologi penting yang mendefinisikan

social engineering adalah:

- Social engineering merupakan salah satu trik yang digunakan oleh

cracker untuk mengumpulkan informasi dari seseorang. Bukan membobol

suatu sistem.

- Subversi Psychology adalah bentuk yang digunakan pada social

engineering yang secara jangka panjang berusaha untuk menjaga secara

kontinu alur informasi dan bantuan dari user.

Social engineering menekankan penyerangan pada sambungan yang paling

lemah pada rantai keamanan komputer. Manusia pada umumnya adalah titik

lemah pada sambungan tersebut. Usaha untuk mempengaruhi seseorang agar

mau diminta untuk menyelesaikan suatu tugas tertentu dapat dilakukan

dengan beberapa cara. Cara pertama yang paling mudah dan jelas adalah

dengan melalui permintaan secara langsung, dimana seseorang diminta

secara langsung untuk menjalankan serangkaian tugas tertentu. Cara

tersebut umumnya mudah diketahui atau disadari oleh korbannya, namun

merupakan salah satu cara yang paling mudah dilakukan. Cara kedua adalah

dengan menciptakan suatu kondisi di mana target dibuat ikut serta. Pada

cara kedua ini, cracker membuat alasan yang lebih sesuai daripada

alasan personal yang digunakan pada cara pertama. Cara kedua ini lebih

sulit untuk dilakukan, namun keuntungannya, dengan cara ini kita dapat

mengumpulkan informasi yang lebih lengkap.

Social engineering dapat dibagi menjadi dua tipe :

1. Social engineering yang didasarkan pada sisi manusianya (human based social engineering)

2. Social engineering yang didasarkan pada sisi teknis atau komputernya (computer based social engineering)

Human based social engineering melibatkan interaksi antara manusia yang satu dengan yang lainnya.

Sementara computer based social engineering bergantung pada software

yang digunakan untuk mengumpulkan data atau informasi yang diperlukan.

Gartner Research mencatat bahwa ada enam sifat manusia yang dapat dimanfaatkan untuk melakukan proses social engineering:

- Reciprocation (Timbal Balik)

Contoh: Kita cenderung untuk membeli suatu produk tertentu setelah diberikan sample gratis sebelumnya.

- Consistency (Konsistensi)

Contoh: Pada saat kita sedang mengajukan suatu pertanyaan dan menunggu

beberapa saat, orang yang ada di sekitar kita akan berusaha untuk

mengutarakan suatu komentar atau berusaha untuk menjawab.

- Social Validation (Validasi Sosial)

Contoh: Umumnya kita cenderung untuk mengikuti apa yang dilakukan oleh orang lain.

Liking (Kesukaan)

Contoh: Kita cenderung untuk mengatakan “ya” atau “setuju” kepada

orangorang yang dekat dengan kita atau pada orang yang kita suka.

- Authority (Kekuasaan)

Contoh: Kita cenderung untuk mengikuti atau menuruti anjuran atau

daran dari orang yang memiliki kedudukan atau posisi yang cukup tinggi.

- Scarcity (Kelangkaan)

Contoh: Kita cenderung lebih menghargai sesuatu atau menjadi lebih menginginkan sesuatu yang jarang ada atau langka di pasaran.

Human based social engineering dapat dikategorikan menjadi lima jenis :

- Impersonation (Pemalsuan)

Contoh: Cracker menyamar sebagai salah seorang karyawan dari suatu

perusahaan, petugas kebersihan, kurir pengantar barang, dan sebagainya.

- Important User (Menyamar sebagai orang penting)

Contoh: Cracker menyamar sebagai seorang yang memiliki kedudukan tinggi

di perusahaan dan kemudian berusaha untuk meng-intimidasi karyawan atau

bawahannya untuk mengumpulkan informasi dari mereka.

- third party Authorization (Pemalsuan otorisasi)

Contoh: Cracker berusaha meyakinkan target atau korbannya untuk

memberikan informasi yang diperlukan dengan mengatakan bahwa ia telah

diberi otorisasi

penuh oleh seseorang untuk menanyakan hal tersebut.

- Technical support (Menyamar sebagai bagian technical support)

Contoh: Cracker menyamar sebagai salah satu dari tim teknisi dan berusaha mengumpulkan informasi dari korbannya.

- In Person (Mendatangi langsung ke tempat korban)

Contoh: Cracker mendatangi langsung tempat atau lokasi korbannya untuk

mengumpulkan informasi dari lokasi di sekitar tempat korbannya, antara

lain dengan menyamar sebagai petugas kebersihan dan mencari atau

mengumpulkan data/informasi dari tempat sampah yang ada di tempat korban

(dumpster diving), atau berusaha melihat sekeliling pada saat user

sedang mengetikkan password di komputernya (shoulder surfing).

Beberapa aturan yang dapat mencegah atau setidaknya mengurangi akibat

atau kerusakan yang dapat terjadi pada human based social engineering

adalah:

- Semua pengunjung yang bukan karyawan internal dari perusahaan harus selalu dikawal selama berada di dalam perusahaan.

- Segera laporkan apabila secara tibatiba perusahaan Anda kedatangan

tamu yang mengaku sebagai petugas kebersihan, atau siapa saja yang

datang tanpa ada pemberitahuan terlebih dahulu. Periksa dengan teliti

identitas mereka.

- Kunci selalu ruangan tempat penyimpanan data atau peralatan penting, seperti server, pabx, ruang filing, dan sebagainya.

- Buat daftar inventaris dari semua barang yang ada di dalam perusahaan.

Lakukan pemeriksaan dan laporkan setiap kehilangan barang yang terjadi.

Computer based social engineering dapat dikategorikan menjadi empat jenis:

- Mail/IM (instant masanger Attachment)

Setiap karyawan umumnya sering atau setidaknya pernah menggunakan

software e-mail atau instant messenger (chatting). Melalui fasilitas

semacam itu seorang cracker dapat dengan mudah mengirimkan suatu file

attachment berisi trojan, virus atau worm dengan tujuan untuk

mengumpulkan data atau informasi dari komputer korban.

- Pop-Up Windows

Cracker dapat membuat suatu software untuk menipu user agar memasukkan

username dan password miliknya dengan menggunakan pop-up window pada

saat

user sedang menggunakan komputer.

- Websites

Cracker dapat membuat suatu website tipuan untuk menarik user agar

memasukkan alamat e-mail dan password pada saat mendaftar (register)

untuk memperoleh

hadiah, misalnya. Biasanya password yang digunakan oleh kebanyakan user adalah sama dengan password yang digunakan di PC kantor.

- Spam email

Cracker dapat mengirimkan e-mail berisi attachment yang mengandung virus

atau trojan. Virus atau trojan ini dapat dimanfaatkan untuk

mengumpulkan informasi

yang terdapat di komputer user (korban).

Reverse Social Engineering

Reverse social engineering merupakan suatu bentuk social engineering

tingkat tinggi.Proses yang dilakukan merupakan kebalikan dari social

engineering biasa. Pada reverse social engineering cracker berusaha

menciptakan suatu situasi sedemikian rupa sehingga target atau korban

akan berusaha untuk menghubunginya untuk meminta bantuan, bukan

sebaliknya. Contoh kasus, seorang cracker mengirimkan suatu virus kepada

target korbannya sehingga komputer korban rusak terinfeksi oleh virus.

Pada tahap ini, korban akan berusaha untuk mencari bantuan dan sang

cracker menyamar sebagai seorang dari tim support yang berusaha

memberikan bantuan. Target kemudian secara tidak sadar akan mengikuti

semua perintah atau petunjuk dari cracker yang akan memudahkan cracker

tersebut mengumpulkan informasi.

PENGERTIAN DEFACE

Ada berbagai banyak jenis-jenis Cyber Crime tetapi kami akan fokuskan

pada “Unauthorized Access to Computer System and Service”. Gampangnya

sebut saja pembajakan/hijack/hack.

Deface termasuk dalam tindakan pembajakan karena sasaran yang dituju

adalah dengan menyusup ke web seseorang dan mengubah informasi yang ada

di dalamnya. Biasanya halaman web yang telah di-deface akan diubah oleh

pelaku kejahatan.

Deface adalah suatu aktivitas mengubah halaman depan atau isi suatu

situs Web sehingga tampilan atau isinya sesuai dengan yang anda

kehendaki.

Metode kejahatan deface adalah mengubah tampilan sesuai keinginan

pelaku kejahatan. Bisa menampilkan tulisan-tulisan provokative atau

gambar-gambar lucu. Merupakan salah satu kejahatan didunia maya yang

paling favorit karena hasil kejahatan dapat dilihat secara langsung oleh

masyarakat.

Deface banyak terjadi pada situs e-commerce web yang menggunakan

Microsoft IIS. Ini dikarenakan adanya bug pada IIS yang dikenal sebagai

unicode bug. Dengan adanya bug ini seseorang dapat mengakses command

line shell cmd.exe pada server keluarga Windows NT.

PENGERTIAN FIREWALL

Firewall adalah sebuah sistem atau grup sistem yang menjalankan

kontrol akses keamanan diantara jaringan internal yang aman dan jaringan

yang untrusted seperti internet.Firewall didesain untuk mengijinkan

trusted data atau data yang dipercaya lewat, menolak layanan yang mudah

diserang, mencegah jaringan internal dari serangan luar yang bisa

menembus firewall setiap waktu.

Umumnya juga digunakan untuk mengontrol akses terhadap siapa saja

yang memiliki akses terhadap jaringan pribadi dari pihak luar. Saat ini,

istilah firewall menjadi istilah lazim yang merujuk pada sistem yang

mengatur komunikasi antar dua jaringan yang berbeda. Mengingat saat ini

banyak perusahaan yang memiliki akses ke Internet dan juga tentu saja

jaringan berbadan hukum di dalamnya, maka perlindungan terhadap modal

digital perusahaan tersebut dari serangan para hacker (peretas,

pemata-mata, ataupun pencuri data lainnya) menjadi wajib.

Komponen Sistem Firewall

Komponen Sistem Firewall

Firewall dapat berupa PC, router, midrange, mainframe, UNIX workstation,

atau gabungan dari yang tersebut diatas.Firewall dapat terdiri dari

satu atau lebih komponen fungsional sebagai berikut :

- Packet-filtering router

- Application level gateway (proxy)

- Circuit level gateway

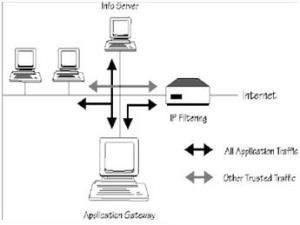

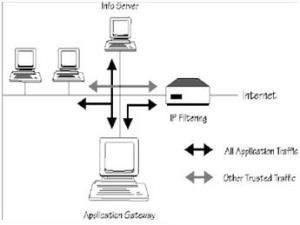

Contoh Tipe Firewall

Firewall terdiri dari satu atau lebih elemen software yang berjalan pada satu atau lebih host.

Tipe-tipe firewall adalah sebagai berikut:

- Packet-filtering Firewall

- Dual-homed Gateway Firewall

- Screened Host Firewall

- Screened Subnet Firewall

Packet-filtering Firewall

•Terdiri dari sebuah router yang diletakkan diantara jaringan eksternal dan jaringan internal yang aman.

•Rule Packet Filtering didefinisikan untuk mengijinkan atau menolak traffic.

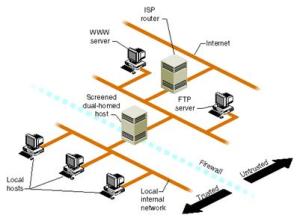

Dual-homed Gateway Firewall

•Dual-home host sedikitnya mempunyai dua interface jaringan dan dua IP address.

•IP forwarding dinonaktifkan pada firewall, akibatnya trafik IP pada

kedua interface tersebut kacau di firewall karena tidak ada jalan lain

bagi IP melewati firewall kecuali melalui proxy atau SOCKS.

•Serangan yang datang dari layanan yang tidak dikenal akan diblok.

Screened Host Firewal

Screened Host Firewall

•Terdiri dari sebuah packet-filtering router dan application level gateway

•Host berupa application level gateway yang dikenal sebagai “bastion host”

•Terdiri dari dua router packet filtering dan sebuah bastion host

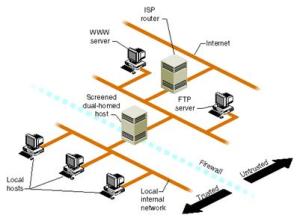

Screened Subnet Firewall

•Menyediakan tingkat keamanan yang tinggi daripada tipe firewall yang lain

•Membuat DMZ(Demilitarized Zone) diantara jaringan internal dan

eksternal,sehingga router luar hanya mengijinkan akses dari luar bastion

host ke information server dan router dalam hanya mengijinkan akses

dari jaringan internal ke bastion host

•Router dikonfigurasi untuk meneruskan semua untrusted traffic ke

bastion host dan pada kasus yang sama juga ke information server.

.

PENGERTIAN ROUTING

Konsep dasar routing

Bahwa dalam jaringan WAN kita sering mengenal yang namanya TCP/IP

(Transmission Control Protocol/ Internet Protocol) sebagai alamat

sehingga pengiriman paket data dapat sampai ke alamat yang dituju (host

tujuan). TCP/IP membagi tugas masing-masingmulai dari penerimaan paket

data sampai pengiriman paket data dalam sistem sehingga jika terjadi

permasalahan dalam pengiriman paket data dapat dipecahkan dengan baik.

Berdasarkan pengiriman paket data routing dibedakan menjadi routing

lansung dan routing tidak langsung.

- Routing langsung merupakan sebuah pengalamatan secara

langsung menuju alamat tujuan tanpa melalui host lain. Contoh: sebuah

komputer dengan alamat 192.168.1.2 mengirimkan data ke komputer dengan

alamat 192.168.1.3

- Routing tidak langsung merupakan sebuah pengalamatan yang

harus melalui alamat host lain sebelum menuju alamat hort tujuan.

(contoh: komputer dengan alamat 192.168.1.2 mengirim data ke komputer

dengan alamat 192.1681.3, akan tetapi sebelum menuju ke komputer dengan

alamat 192.168.1.3, data dikirim terlebih dahulu melalui host dengan

alamat 192.168.1.5 kemudian dilanjutkan ke alamat host tujuan.

Jenis Konfigurasi Routing

- Minimal Routing merupakan proses routing sederhana dan biasanya hanya pemakaian lokal saja.

- Static Routing, dibangun pada jaringan yang memiliki banyak gateway. jenis ini hanya memungkinkan untuk jaringan kecil dan stabil.

- Dinamic Routing, biasanya digunakan pada jaringan yang

memiliki lebih dari satu rute. Dinamic routing memerlukan routing

protocol untuk membuat tabel routing yang dapat memakan resource

komputer.

SUMBER :

http://farihbaidhowy.wordpress.com/2013/03/02/pengertian-dari-qsl-injectiondossocial-engineringdefacefirewallrouting-2/

internet merupakan kebutuhan sehari-hari anak generasi sekarang, karena kebanyakan membutuhkan koneksi internet untuk mengakses situs Sosial Network, mencari gambar, mencari video, bahkan untuk belajar.

internet merupakan kebutuhan sehari-hari anak generasi sekarang, karena kebanyakan membutuhkan koneksi internet untuk mengakses situs Sosial Network, mencari gambar, mencari video, bahkan untuk belajar.

.jpg)